Как защитить свой сайт WordPress от плохих парней.

Как защитить свой сайт WordPress от плохих парней.

В

К сожалению, такого рода массовые атаки не единичны. Фактически

Хорошая новость в том, что вы можете предпринять множество шагов, чтобы защитить свой сайт. В этом посте мы обсудим, как выбрать безопасную тему для создания хорошо продуманного и защищенного сайта. Затем мы рассмотрим дополнительные шаги, которые вы можете предпринять

Выбор безопасной темы WordPress

Выбирая тему для своего сайта WordPress, вы можете в первую очередь рассмотреть дизайн и функциональность. Есть ли у него макеты с несколькими столбцами? Совместимо ли это с компоновщиками страниц? Есть ли гибкий заголовок? Но даже если вы найдете тему, в которой отмечены все эти флажки, вам необходимо убедиться, что она безопасна.

Безопасная тема постоянно обновляется, чтобы она была совместима с вашей версией WordPress и вашими плагинами. Устаревшая тема может иметь проблемы совместимости, например, с последней версией программного обеспечения WordPress, что может быть легко использовано хакерами. Вы также захотите убедиться, что тема не имеет известных уязвимостей безопасности и соответствует

Если вы не знакомы с этими стандартами, возможно, вы не сможете оценить, правильно ли написана тема. В этом случае вы можете использовать такой инструмент, как

Чтобы найти безопасную тему, начните с

Как защитить свой сайт WordPress

- Выберите безопасный хост.

- Переключитесь с HTTP на HTTP.

- Используйте безопасные учетные данные для входа.

- Настройте двухфакторную аутентификацию.

- Настройте URL-адрес для входа.

- Блокировать IP-адреса злонамеренных посетителей.

- Отслеживайте активность пользователей.

- Автоматический выход из системы бездействующих пользователей.

- Регулярно обновляйте свои плагины.

- Создайте резервную копию своего сайта вручную.

Шаг 1. Выберите безопасный хост

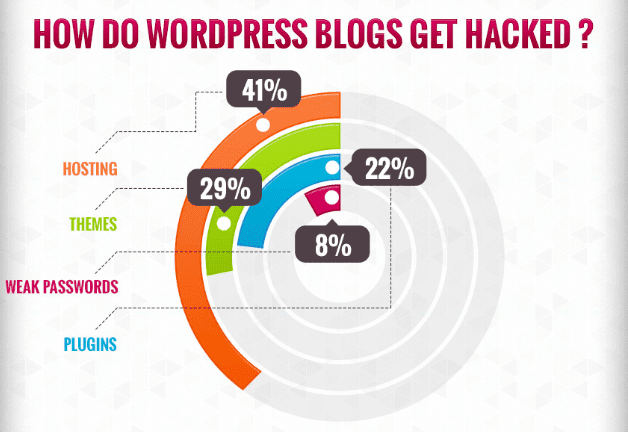

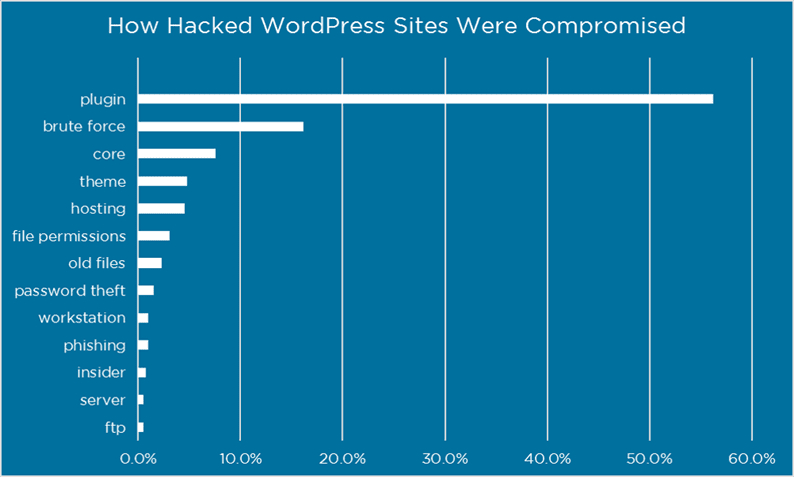

Согласно

Вот почему выбор безопасного хоста – одно из самых важных решений, которые вы примете при создании сайта WordPress. Хотя все хосты реализуют базовые элементы управления безопасностью, вы захотите выбрать тот, который предлагает расширенные конфигурации безопасности.

Шаг 2. Переключитесь с HTTP на HTTPS

Вы когда-нибудь замечали, что на некоторых сайтах рядом с URL-адресами в адресной строке отображается значок замка?

Это означает, что сайт использует защищенный протокол передачи гипертекста (HTTPS), метод шифрования, который защищает соединение между вашим браузером и серверами сайта.

Сегодняшние онлайн-потребители ожидают, что сайты будут использовать HTTPS для защиты их входа в систему, контактов, платежей и другой личной информации от перехватчиков. Злоумышленниками могут быть хакеры, правительственные учреждения или другие пользователи, желающие просмотреть, украсть или изменить информацию, которой обмениваются браузеры и сайты.

Чтобы побудить владельцев веб-сайтов перейти с HTTP на HTTPS, Google сделал HTTPS

Если вы настроили HTTP-сайт у своего хостинг-провайдера, вы, возможно, захотите перенести его на HTTPS, чтобы защитить свой сайт от перехватчиков, укрепить доверие клиентов и улучшить свой рейтинг. Для этого вам необходимо

Шаг 3. Используйте учетные данные для безопасного входа

Согласно

Чтобы защитить свой сайт WordPress от атак, связанных с аутентификацией, выберите пароль, который вы не использовали где-либо еще в Интернете. Кроме того, поскольку программа для взлома паролей позволяет хакерам пробовать случайные комбинации символов, чтобы получить доступ к вашему сайту с помощью грубой силы, постарайтесь сделать пароль как можно более длинным и сложным. Не основывайте его на личной информации, которая может быть общедоступной, например, на имени вашего ребенка или alma mater.

Изменение имени пользователя по умолчанию – «admin» для администратора WordPress – также может помочь предотвратить несанкционированный доступ злоумышленника к вашему сайту.

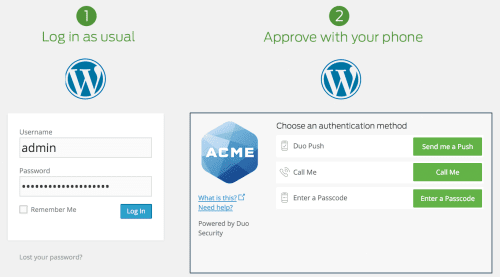

Шаг 4. Настройте двухфакторную аутентификацию

Представьте, что хакер взламывает ваш пароль администратора только для того, чтобы понять, что ему нужен доступ к вашему мобильному телефону, чтобы попасть на ваш сайт.

Именно такую защиту обеспечивает двухфакторная аутентификация (2FA). В

Хотя внедрение 2FA потребует от вас потратить немного больше времени на вход на свой сайт с нового устройства, это того стоит, чтобы защитить свою личность, данные и посетителей от хакеров. Если ваш хост не предлагает 2FA, вы можете использовать плагин, такой как

Шаг 5. Настройте URL-адрес для входа

Еще один способ предотвратить автоматические атаки методом грубой силы – изменить URL-адрес для входа на ваш сайт WordPress.

По умолчанию ваш URL-адрес для входа будет:

Чтобы настроить URL-адрес для входа в систему, вы можете использовать плагин, например

Шаг 6. Заблокируйте IP-адреса злоумышленников

Применение описанных выше методов безопасности поможет остановить хакеров от проникновения на ваш сайт, но не остановит их от попытки. В дополнение к этим протоколам аутентификации вы можете использовать черный список для дополнительной защиты своего сайта.

Черный список – это практика запрета IP-адресов пользователей, которые неоднократно пытаются войти в вашу учетную запись администратора. Это предотвратит попытки хакеров использовать случайные комбинации популярных имен пользователей и паролей, чтобы угадать ваши учетные данные.

Вы можете заблокировать отдельные IP-адреса вручную, отредактировав файл .htaccess. Просто скопируйте и вставьте следующий фрагмент кода в конец вашего файла .htaccess, заменив строку чисел IP-адресом, который вы хотите заблокировать.

Order Allow,Deny Allow from all Deny from 111.222.333.444 Чтобы заблокировать более одного IP-адреса, просто добавьте строку «Запретить от» с правильным IP-адресом.

Если на ваш сайт совершается много попыток взлома, возможно, вам понадобится автоматизированное решение. В этом случае вы можете использовать брандмауэр веб-приложений (WAF), например

Какой бы метод вы ни выбрали, занесение IP-адресов в черный список может позволить вам блокировать хакеров и спамеров, не доставляя неудобств вашим законным посетителям.

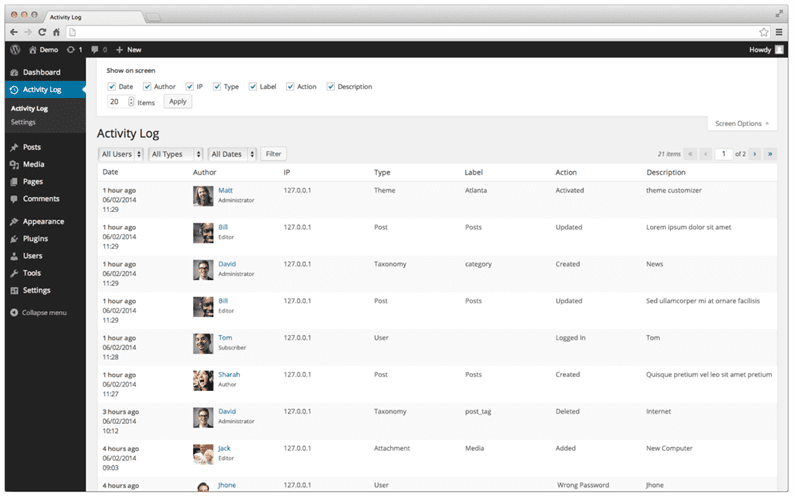

Шаг 7. Отслеживайте активность пользователей

Как владелец сайта WordPress, вы можете контролировать, что пользователи могут и не могут делать на вашем сайте. В зависимости от назначенных вами ролей и разрешений пользователи могут изменять ваши настройки, устанавливать плагины, добавлять новые сообщения и модерировать комментарии.

Если вы разделяете контроль над своим сайтом таким образом, вам нужно будет отслеживать активность пользователей. Таким образом, в случае ошибки или подозрительной активности вы сможете легко выяснить, что пошло не так и кто это сделал. Это не только гарантирует, что вы решите проблему быстрее, но также позволит вам обучить всех пользователей, которые случайно совершили ошибку, и поймать ненадежных пользователей.

Предположим, что пользователь с ролью редактора одобряет комментарий, который не соответствует вашим правилам в отношении комментариев. Затем вы можете просмотреть свой журнал аудита, чтобы выяснить, какой редактор допустил ошибку, и научить их лучшим методам модерации раздела комментариев. Или скажем, что вы нанимаете разработчика-фрилансера, который меняет ваши партнерские ссылки или иным образом вмешивается в ваш сайт. Затем вы можете обнаружить эту необычную активность в журнале аудита и как можно быстрее устранить ее.

С помощью бесплатного

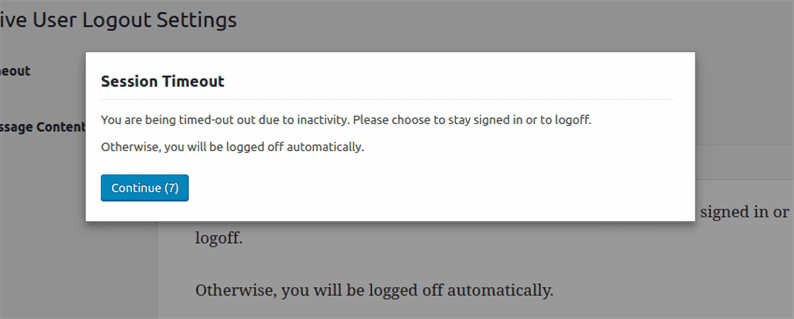

Шаг 8. Автоматический выход бездействующих пользователей

Неактивные пользователи представляют серьезную угрозу безопасности. Когда пользователь остается неактивным слишком долго после входа в систему, хакеры могут захватить его сеанс с помощью файлов cookie и получить несанкционированный доступ к вашему сайту.

Вы можете предотвратить это, используя

Вы можете быть обеспокоены тем, что реализация этого протокола безопасности расстроит надежных пользователей, которые просто переключаются между несколькими вкладками браузера, ходят в туалет или иным образом остаются без дела в течение установленного вами времени. Чтобы защитить работу пользователя и ваш сайт, вы можете настроить плагин на отображение 10-секундного обратного отсчета перед выходом пользователя из системы. Вы также можете отобразить настраиваемое всплывающее сообщение, чтобы объяснить, что пользователь выйдет из системы, если останется неактивным, как показано ниже.

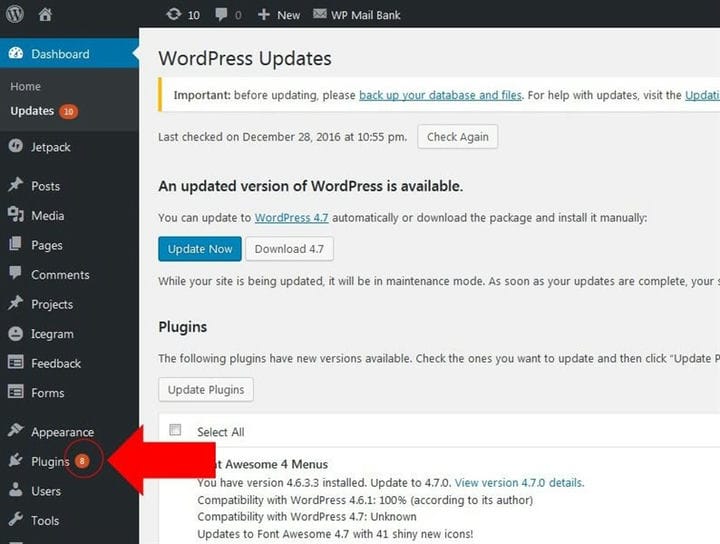

Шаг 9. Регулярно обновляйте плагины

Согласно

Чтобы ограничить этот риск, очень важно, чтобы вы устанавливали только плагины, которые были обновлены за последние шесть месяцев, поддерживали их в актуальном состоянии и удаляли их, если от них отказались. Плагины, которые не обновлялись последние два года, обычно называются «заброшенными».

Установка последней версии ваших плагинов усложняет хакерам поиск и использование уязвимостей для получения доступа к вашему сайту. А благодаря встроенной системе обновлений WordPress этот процесс прост.

Когда появится новое обновление, вы увидите уведомление на панели инструментов WordPress. Затем вы можете обновить эти плагины одним нажатием кнопки, не покидая панели инструментов.

Шаг 10. Создайте резервную копию своего сайта вручную

Хотя многие хостинг-провайдеры предлагают автоматическое резервное копирование,

Хотя это хорошая идея на случай, если резервные копии, хранящиеся на сервере вашего хоста, будут повреждены или повреждены, основная причина сохранить свой собственный набор резервных копий заключается в том, что это позволит вам быстрее восстановить ваш сайт. Допустим, ваш сайт взломан, и вы не создали резервную копию своего сайта. Затем вам нужно будет запросить копию вашего сайта из резервных копий вашего хоста, что требует времени.

Возможность резервного копирования и восстановления файлов вашего собственного сайта поможет обеспечить быстрое восстановление, если оно вам когда-либо понадобится. Вы можете следовать этому

Защита вашего сайта WordPress

Невозможно защитить ваш сайт от всех угроз. Однако, выполнив указанные выше действия, вы можете значительно снизить риск взлома вашего сайта. Это обеспечит вам и вашим посетителям душевное спокойствие.

записи: